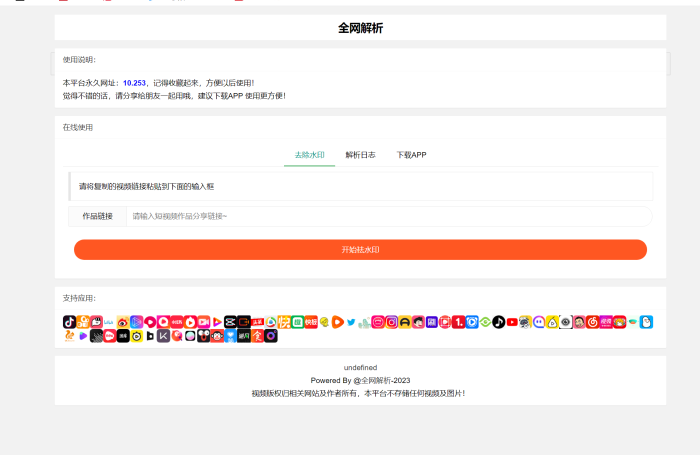

由于自称为 Lapsus$ 的组织泄露了与英伟达黑客攻击相关的数据,被盗的代码签名证书被用于远程访问未受保护的 PC,其他情况下则被用来部署恶意软件。

![图片[1]_英伟达泄露数据正被用来制作伪装成驱动的病毒_泽客资源网](http://bpwzj.com/wp-content/uploads/2022/03/2022032615464547.jpg)

根据 Techpowerup 的报道,这些证书被用于“开发一种新型恶意软件”,BleepingComputer 将 Cobalt Strike 信标、Mimikatz、后门和远程访问木马 (RAT) 列为通过这种方式部署的一些恶意软件。

![图片[2]_英伟达泄露数据正被用来制作伪装成驱动的病毒_泽客资源网](http://bpwzj.com/wp-content/uploads/2022/03/2022032615464576.jpg)

代码签名证书是开发人员在将可执行文件和驱动程序发布给公众之前用来签署它们的东西。对于 Windows 和其他系统用户来说,这是一种更安全的方式来验证原始文件的所有权。微软要求对内核模式驱动程序进行代码签名,否则操作系统将拒绝打开文件。

如果某些流氓使用来自英伟达的正版代码签署恶意软件,用户的 PC 可能无法在恶意软件解包,对系统造成严重破坏之前拦截它。

![图片[3]_英伟达泄露数据正被用来制作伪装成驱动的病毒_泽客资源网](http://bpwzj.com/wp-content/uploads/2022/03/2022032615464535.jpg)

现在,这些代码与 Quasar RAT 一起被用于签署 Windows 驱动程序的证书。VirusTotal 目前显示“46 家安全供应商和 1 个沙箱将此文件标记为恶意文件。”

由于安全研究人员 Kevin Beaumont 和 Will Dormann 的热心报道,BleepingComputer 注意到以下序列号需要注意:

![图片[4]_英伟达泄露数据正被用来制作伪装成驱动的病毒_泽客资源网](http://bpwzj.com/wp-content/uploads/2022/03/2022032615464570.jpg)

![图片[5]_英伟达泄露数据正被用来制作伪装成驱动的病毒_泽客资源网](http://bpwzj.com/wp-content/uploads/2022/03/202203261546459.jpg)

这两个代码实际上都是过期的英伟达签名,但您的操作系统仍会让它们以同样的方式通过。

附:二00二年一月一日《计算机软件保护条例》第十七条规定:为了学习和研究软件内含的设计思想和原理,通过安装、显示、传输或者存储软件等方式使用软件的,可以不经软件著作权人许可,不向其支付报酬!鉴于此,也希望大家按此说明研究软件!

一、本站致力于为软件爱好者提供国内外软件开发技术和软件共享,着力为用户提供优资资源。

二、 本站提供的部分源码下载文件为网络共享资源,请于下载后的24小时内删除。如需体验更多乐趣,还请支持正版。

三、我站提供用户下载的所有内容均转自互联网。如有内容侵犯您的版权或其他利益的,若有侵犯你的权益请: 前往投诉 站长会进行审查之后,情况属实的会在三个工作日内为您删除。

暂无评论内容